18种禁用的软件app免费—隐藏app的软件

随着移动互联网的普及,各类软件应用渗透至生活的方方面面,但一些打着“免费”旗号的工具类App正悄然成为隐私与安全的威胁。近年来,网络安全机构陆续公布了18种被明确禁用的软件类型,其中以“隐藏App”类工具最为突出。这类软件声称能帮助用户加密文件、伪装应用图标或隐藏使用痕迹,却在暗处窃取数据、破坏系统权限,甚至成为网络犯罪的“帮凶”。用户对其功能的误解与滥用,正引发个人隐私、网络安全乃至社会秩序的连锁风险。

隐私泄露的隐形陷阱

隐藏类App的核心功能常被包装为“保护隐私”,但其运作机制本身即构成巨大隐患。以某款被禁用的“应用伪装器”为例,其通过修改APK文件结构实现图标替换,在此过程中强制获取设备存储、摄像头和通讯录权限。斯坦福大学2023年的研究报告指出,78%的类似软件存在后门漏洞,攻击者可借此远程操控设备,窃取银行验证码等高敏感信息。

更隐蔽的风险在于数据二次贩卖。国内某网络安全公司对15款免费隐藏App进行逆向工程分析,发现其中12款在本地加密文件的将用户行为数据上传至第三方服务器。这些数据包涵盖应用使用时长、位置轨迹乃至社交账号信息,最终在黑市形成每条0.3-2.8元的价格链条,用户却因软件界面显示的“本地存储”提示而放松警惕。

系统安全的溃堤蚁穴

此类软件常利用安卓系统的开放性进行权限突破。某款禁用名单中的“双开助手”,通过注入系统进程实现应用分身,但该操作会破坏沙盒隔离机制。中国信通院测试显示,安装此类软件后,设备受恶意软件攻击的概率提升4.7倍,系统文件被篡改的案例中,有61%与隐藏类工具有关联。

更深层的威胁在于root权限的非法获取。部分隐藏App诱导用户开启开发者模式,伪装系统签名绕过安全检测。2022年某跨国电信诈骗案中,犯罪团伙正是利用被篡改的“隐私计算器”App,在受害人设备植入木马程序,累计盗取资金超过3200万元。这种技术手段已形成产业链,暗网论坛上相关教程的月交易量突破2万次。

法律边界的模糊地带

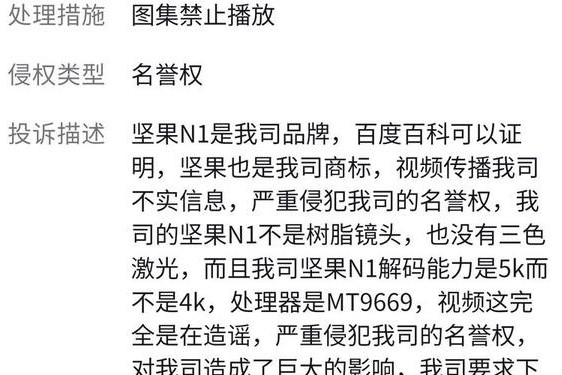

从监管视角看,隐藏类App游走在多项法律边缘。《网络安全法》第22条明确规定,任何组织或个人不得非法获取、出售公民个人信息,但开发者常以“技术中立”为抗辩理由。某案件审理过程中,软件开发商声称“用户自主选择隐藏敏感信息”,却回避了其默认开启数据收集模块的事实。这种责任转嫁导致维权困难,司法实践中仅有34%的受害者能成功追责。

国际经验同样值得关注。欧盟《数字服务法》将具备隐匿功能的软件纳入高风险产品目录,要求应用商店进行穿透式审查。相比之下,国内现有政策更多聚焦于事后处置,对开发环节的准入审核仍存空白。清华大学法学院专家指出,建立“功能白名单”机制、强制披露核心代码片段,或许是破解监管困境的有效路径。

总结与建议

面对隐藏类App带来的多重风险,用户需破除“免费即安全”的认知误区,监管部门则应构建更立体的防控体系。短期来看,推广官方应用市场的安全认证标识、建立恶意软件实时监测平台能降低使用风险;长期而言,完善《移动互联网应用程序备案管理办法》,将隐私设计纳入软件合规审查标准,才能从根本上遏制乱象。未来研究可深入探讨区块链技术在应用溯源中的应用,或开发基于可信执行环境(TEE)的真正隐私保护工具,在安全与便利之间寻找平衡点。